什么是信用卡卡片攻击(Carding)?——独立站卖家必须了解的支付风险与防护指南

信用卡卡片攻击(通常称为 carding)是针对独立站在线商店的一种常见金融型欺诈手法。攻击者会用大量来源可疑或被泄露的卡号、有效期与 CVV 组合,在独立站结账流程中批量尝试支付,目的是验证哪些卡是有效的并尽可能从中牟利。对独立站来说,这类攻击不仅会带来直接的经济损失(被盗刷、chargeback),也会造成运营混乱、客服负担和商誉受损。

下面这篇文章用通俗的语言把卡片攻击讲清楚:它是什么、常见表现、如何发现、以及切实可行的防护与应急步骤。

为什么卡片攻击对独立站危险?

资金损失与退单(chargeback):被盗刷订单会被持卡人或发卡行发起争议,最终退款通常由商家承担并可能产生罚款或更高费率。

库存与物流损失:若商品已发货,追回成本高;攻击者常选择易转售或高价值的小件商品。

运营与客服压力:大量异常订单会占用人工复核、退款与客服资源。

风控与费率上升:频繁争议可能导致支付通道限制或更高的手续费,甚至被支付网关终止服务。

卡片攻击常见手法

大规模自动尝试(card testing):攻击者用脚本或机器人自动提交大量卡号组合测试哪个能成功支付。

低额多次尝试:用许多小额支付降低被检测概率(velocity attack)。

撞库与数据购买:使用从数据泄露或黑市购买的卡号进行验证。

收货地址滥用:成功付款后改用洗钱或转运地址收货,或把商品发到中介点。

识别卡片攻击的信号(运维/运营可以监测的指标)

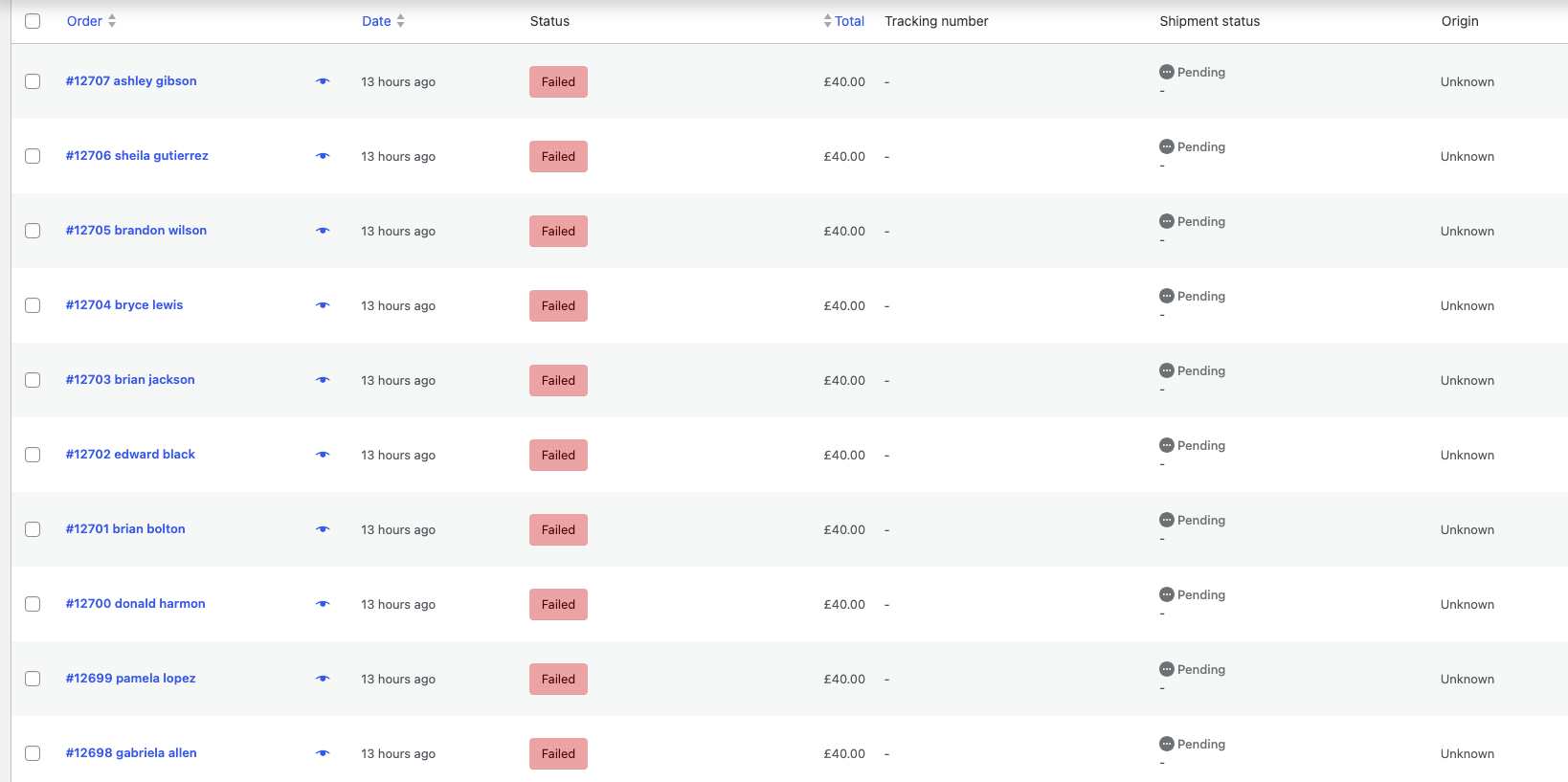

短时间内大量失败的支付请求,或同一 IP/IP 段出现成百上千次支付尝试。

多张不同卡对同一账户、同一收货地址或同一设备的重复尝试。

高比例 CVV 或 AVS(地址验证)失败,但卡号偶有通过。

付费成功但收货地址和账单地址严重不匹配,且买家信息(邮箱、电话)异常。

多笔小额订单或大量购买易转售商品(比如电子产品、礼品卡)。

支付网关返回的拒付/风控代码集中出现。

若你看到上述任意一个或多个信号,应立即把其作为可疑活动处理并启动风控流程。

独立站实用防护策略

下面按优先级给出可执行的防护组合,适用于大多数中小型独立站平台(WooCommerce、Shopify、自建):

1)首要:启用支付网关自带的反欺诈工具与 3-D Secure(3DS)

强身份验证(3DS)能显著降低被盗卡消费的成功率。大多数主流网关(Stripe、Adyen、Braintree 等)提供内建风控与交易评分功能,优先开启并配置。

2)强制 AVS(地址验证)与 CVV 验证

要求输入账单地址信息并启用 AVS、同时要求 CVV,能拦截大量简单的卡片测试尝试。

3)Rate limiting + CAPTCHA

对同一 IP/设备在单位时间内的支付尝试设置上限。超过阈值后触发验证码或临时阻断,以拦截自动化脚本。

4)设备指纹与行为分析

引入设备指纹、浏览器指纹、鼠标与键盘行为检测,有助区分真实用户与自动化脚本。可以使用第三方风控服务或托管解决方案。

5)基于规则的阻断与白名单

对来自匿名代理、VPN、托管代理或高风险国家的请求施加更严格校验或直接阻断,同时维护可信白名单以减少误判。

6)交易评分和人工复核

对高风险交易(高金额、异常地址、首次下单且使用非常规支付信息)设置人工复核流程,防止误放行。

7)发货策略与验证

对被标记为高风险的订单延后发货、要求电话确认或身份凭证(视法律合规),同时避免把高价值货物直接发到未验证地址。

8)日志、告警与可视化

保存详尽支付日志并建立告警(例如:短时间失败次数、异常成功率上升),便于快速响应与取证。

9)遵守 PCI DSS、不要存储明文卡信息

减少本地持卡数据存储,尽量使用支付网关托管页面或令牌化(tokenization),降低数据泄露风险。

应急步骤

立即提高风控等级(比如强制 3DS、提高 AVS 严格度)。

临时对疑似攻击的 IP/设备/账户进行阻断或限流。

暂停自动发货流程,针对高风险订单转为人工核验。

导出并保存全部相关日志(IP、User-Agent、设备指纹、支付网关返回码、订单明细),以便与支付网关和银行沟通。

联系支付网关/收单行寻求支持与黑名单协助。

如果争议和退款增多,尽早与银行沟通并准备证据材料减轻损失。